J'ai quitté Free et Gmail pour Proton Mail et mon propre domaine

Boîte Free piratée, Gmail qui me pistait : je suis passé chez Proton Mail avec mon propre domaine et un catch-all illimité. Retour d'expérience sans bullshit.

Google a pris la main sur votre site (et ne vous a rien demandé)

Google génère votre fiche éditeur à votre place. Retour d'expérience et plan d'action concret pour reprendre la main sur vos métadonnées, sans bullshit.

Freebox 4.11.1 : Comment fonctionne le nouveau DNS local ?

La mise à jour Freebox Server 4.11.1 active enfin la résolution DNS des noms d'appareils du LAN. On démonte le fonctionnement et les cas d'usage.

Cybersécurité défensive assistée par l'IA générative : Claude Code et GitHub Copilot CLI en pratique

Claude Code et GitHub Copilot CLI pour la cybersécurité défensive : audit de code, DevSecOps, SIEM, forensique et conformité NIS2/RGPD en pratique.

GitHub Copilot bascule au token : le guide de survie avant le 1er juin 2026

Fin du forfait illimité, GitHub Copilot bascule au token le 1er juin 2026. AI Credits, multiplicateurs Opus à 27x, course aux modèles GPT-5.5 vs Opus 4.7 et vraies options pour les ESN.

Claude Code trop cher ? 8 astuces pour optimiser votre consommation de tokens

Comment j'ai optimisé ma consommation de tokens Claude Code : serveurs MCP, prompt caching, réglages et outils de suivi. Retour d'expérience concret.

Domaines .brave : Nom de domaine à vie pour 15 €

Brave lance les domaines .brave basés sur la blockchain : un achat unique, aucune redevance annuelle. Découvrez comment réserver le vôtre.

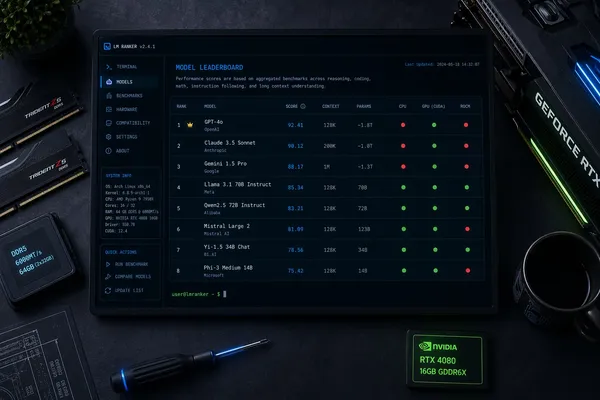

LLMFit : Quel LLM faire tourner sur votre ordinateur ?

LLMFit est un outil open source qui détecte votre matériel et vous recommande instantanément les meilleurs LLMs compatibles avec votre RAM, CPU et GPU.