Testssl.sh : Testez le chiffrement SSL/TLS de votre serveur Web !

La mise en place du chiffrement sur un serveur Web peut être parfois assez complexe en fonction du niveau de sécurité que vous souhaitez atteindre tout en prenant en compte la compatibilité avec les différents navigateurs et terminaux du marché.

Pour tester que votre serveur possède une configuration correcte, deux options s'offrent à vous :

-

Dans le cas le plus simple, votre serveur possède déjà une entrée DNS publique, vous pourrez tout simplement utiliser le site SSLLabs pour vérifier la configuration de celui-ci. Une note de A est assez facilement atteignable en suivant les recommandations de ciphersuite.

-

Dans le cas contraire, si le DNS de votre serveur n'est pas encore exposé sur Internet, il faudra utiliser une autre solution : Testssl.sh

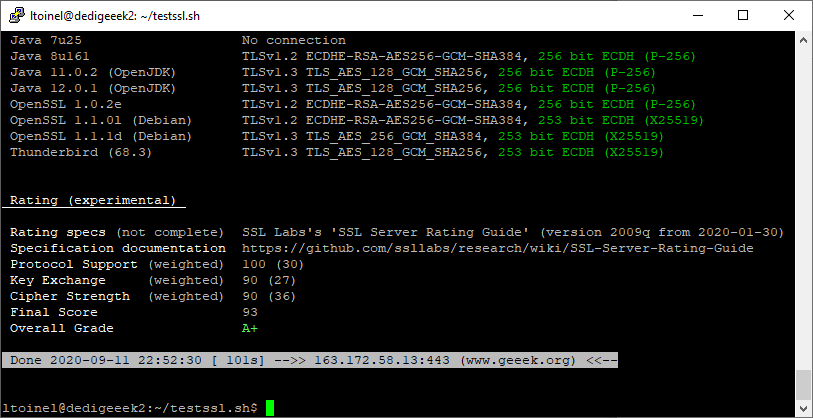

Testssl.sh est un script Unix permettant de vérifier la sécurité de votre configuration HTTPS. Il permettra de vous confirmer la compatibilité de votre site avec une exhaustivité de systèmes : Android, IE, Safari, Java ...

Son fonctionnement est très simple !

Réalisez un clone du repository Git du projet :

$ git clone https://github.com/drwetter/testssl.sh

$ cd testssl.sh

$ chmod +x testssl.sh

Lancez une analyse sur le site de votre choix :

./testssl.sh www.geeek.org

Ou bien en précisant vous-même l'IP du serveur si celui-ci n'a pas encore de DNS public :

./testssl.sh --ip 7.8.9.7 www.geeek.org

Si vous utilisez Docker, vous pouvez aussi tout simplement lancer l'image Docker Testssl pour réaliser vos tests :

$ docker run --rm -ti drwetter/testssl.sh

L'outil permet aussi de réaliser un ensemble de tests de sécurité contre des failles connues : Heartbleed, CCS injection, Ticketbleed, Bleichenbacher's Oracle Threat (ROBOT), renegotiation vulnerabilities, CRIME, BREACH, POODLE (SSL), SWEET32 vulnerability, BEAST vulnerability, LUCKY13, FREAK, LOGJAM, DROWN.

Bref, c'est un outil à mettre dans toutes les mains. Il vous permettra d'analyser facilement n'importe quel port utilisant un cipher TLS/SSL.